Zeitpunkt Nutzer Delta Tröts TNR Titel Version maxTL So 28.07.2024 00:01:04 1.230 0 98.841 80,4 darmstadt.social 4.2.10 50... Sa 27.07.2024 00:00:04 1.230 0 98.795 80,3 darmstadt.social 4.2.10 50... Fr 26.07.2024 00:01:05 1.230 0 98.642 80,2 darmstadt.social 4.2.10 50... Do 25.07.2024 00:01:03 1.230 0 98.525 80,1 darmstadt.social 4.2.10 50... Mi 24.07.2024 00:01:05 1.230 0 98.392 80,0 darmstadt.social 4.2.10 50... Di 23.07.2024 00:01:04 1.230 0 98.228 79,9 darmstadt.social 4.2.10 50... Mo 22.07.2024 00:01:08 1.230 0 98.120 79,8 darmstadt.social 4.2.10 50... So 21.07.2024 00:01:04 1.230 0 97.931 79,6 darmstadt.social 4.2.10 50... Sa 20.07.2024 00:01:05 1.230 +1 97.833 79,5 darmstadt.social 4.2.10 50... Fr 19.07.2024 14:01:11 1.229 0 97.714 79,5 darmstadt.social 4.2.10 50...

Claudia (@claudi) · 11/2022 · Tröts: 444 · Folger: 250

So 28.07.2024 22:44

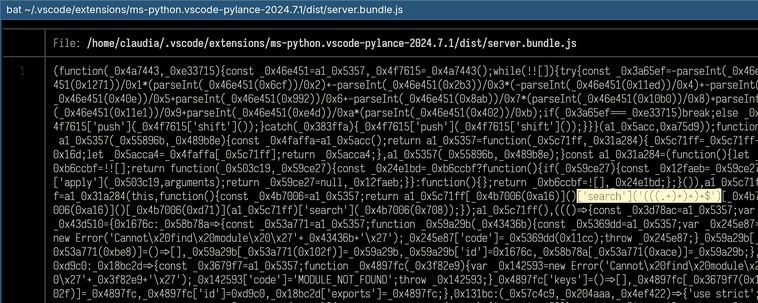

Der Python-Language-Server #Pylance, eine von #Microsoft entwickelte Extension für Visual Studio Code, enthält eine waschechte #ReDoS-Attacke (regular expression denial of service).

Kern des Angriffs ist ein regulärer Ausdruck (siehe Screenshot), der offenbar dazu gedacht ist, Debugger-Prozesse in eine Quasi-Endlos-Busy-Loop-Falle mit 100% CPU-Auslastung laufen zu lassen.

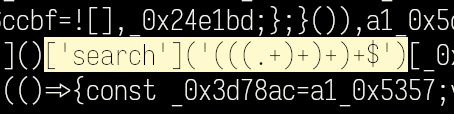

Zwar lässt sich die Attacke mit minimalem Aufwand unschädlich machen, aber: heilige Scheiße! Solche Aktionen sind eines billionenschweren Tech-Konzerns mehr als unwürdig.

Screenshot eines obfuszierten JavaScript-Bundles. Hervorgehoben ist ein Aufruf `search` und dessen Argument, der reguläre Ausdruck `(((.+)+)+)+$`, der eine ReDoS-Attacke darstellt.

Nahaufnahme desselben regulären Ausdrucks.

[Öffentlich] Antw.: 0 Wtrl.: 0 Fav.: 0